De Algemene Verordening Gegevensbescherming (AVG) is sinds 2018 een vast onderdeel van de bedrijfsvoering. In de beginjaren lag de focus vaak op de basis: beleid opstellen, documentatie op orde brengen en de belangrijkste vereisten implementeren. Inmiddels zoeken veel organisaties naar manieren om AVG-compliance structureler en efficiënter te organiseren.

De vraag is niet langer óf je aan de AVG moet voldoen, maar hoe je dit op een robuuste en duurzame manier realiseert. Geautomatiseerd toegangsbeheer speelt daarin een sleutelrol. Het werkt grotendeels op de achtergrond, maar is onmisbaar voor het beveiligen van persoonsgegevens, het voorkomen van datalekken en het aantoonbaar compliant houden van uw organisatie.

Geautomatiseerd toegangsbeheer vermindert handmatig werk en de kans op fouten. Het borgt dat uitsluitend de juiste personen toegang krijgen tot de juiste informatie, op het juiste moment en met de juiste rechten — het zogenoemde Least Privilege-principe. Dit geldt voor data op lokale servers, in gespecialiseerde applicaties én in de cloud, bijvoorbeeld bij oplossingen voor gratis cloud opslag die eveneens aan strenge beveiligingseisen moeten voldoen. Zonder een heldere en consistente aanpak voor toegangsbeheer blijft een organisatie kwetsbaar voor vermijdbare risico’s.

Wat is AVG-gereedheid en waarom is het een doorlopend proces?

AVG-gereedheid is geen eenmalige actie die je kunt afronden en archiveren. Het is een continu proces van aanpassen, monitoren en verbeteren. Organisaties moeten voortdurend zicht hebben op welke persoonsgegevens zij verwerken en welke risico’s daarmee samenhangen. Het doel is een volwassen niveau van privacy-compliance: privacybescherming is dan geen bijzaak meer, maar verankerd in de dagelijkse bedrijfsprocessen. Dat betekent dat medewerkers de regels kennen én dat er solide technische en organisatorische maatregelen zijn die die regels in de praktijk afdwingen.

De gedachte dat AVG-compliance een project is dat je “afrondt”, is een hardnekkig misverstand. Veel AVG-verplichtingen zijn van permanente aard, zoals het actueel houden van een verwerkingsregister en het uitvoeren van Data Protection Impact Assessments (DPIA’s). Een DPIA opstellen is niet het eindpunt. Je legt adviezen vast, bewaakt de opvolging en herbeoordeelt de DPIA zodra een proces wijzigt. Dit vereist systemen die zulke doorlopende taken kunnen ondersteunen en waar mogelijk automatisch afhandelen.

Belangrijkste AVG-vereisten voor toegang tot persoonsgegevens

De AVG verplicht organisaties passende technische en organisatorische maatregelen te nemen om persoonsgegevens te beveiligen. Dit omvat bescherming tegen ongeoorloofde toegang, onrechtmatige verwerking, verlies, vernietiging en beschadiging. Een centraal uitgangspunt is het need-to-know-principe: toegang mag nooit ruimer zijn dan strikt noodzakelijk voor een taak of functie. Dit sluit direct aan op dataminimalisatie, een van de kernbeginselen van de AVG.

Organisaties moeten bovendien inzichtelijk kunnen maken en aantonen: welke persoonsgegevens verwerken zij, met welk doel, op welke grondslag en wie heeft toegang? Dit aantoonbaarheidsvereiste is essentieel voor AVG-compliance. Neem profilering als voorbeeld: dit is onder de AVG in de meeste gevallen niet toegestaan, tenzij aan strikte voorwaarden is voldaan — zoals ondubbelzinnige toestemming van de betrokkene, noodzaak voor contractuitvoering, een wettelijke verplichting of de bescherming van vitale belangen. Wanneer profilering aanzienlijke gevolgen kan hebben, is een DPIA doorgaans verplicht. Tevens dient u betrokkenen duidelijk te informeren, inclusief hun recht op menselijke tussenkomst bij geautomatiseerde besluitvorming. Dit onderstreept het belang van controleerbaar toegangsbeheer: zonder dat kunt u niet garanderen dat uitsluitend bevoegde personen toegang hebben tot gegevens die bij dergelijke gevoelige verwerkingen worden gebruikt.

Risico’s van ontoereikend toegangsbeheer voor AVG-compliance

In de praktijk is gebrekkig toegangsbeheer een van de grootste kwetsbaarheden in informatiebeveiliging en AVG-compliance. Veel datalekken en beveiligingsincidenten zijn terug te voeren op onduidelijke of “historisch gegroeide” autorisatierechten. Systemen worden regelmatig ingericht met standaard brede toegang, of tijdelijk verleende extra rechten worden niet tijdig ingetrokken. Het resultaat: medewerkers kunnen meer inzien of uitvoeren dan noodzakelijk is — een ernstig risico voor de vertrouwelijkheid en integriteit van persoonsgegevens.

Onvoldoende overzicht over autorisaties leidt tot onwenselijke situaties. Denk aan een HR-adviseur met toegang tot financiële systemen, of een administratief medewerker die niet alleen leesrechten heeft maar ook verwijderrechten op een gedeelde netwerkschijf. Één onbedoelde actie kan dan leiden tot verlies van kritieke data. Deze versnipperde en handmatige werkwijze is niet alleen inefficiënt, maar vormt ook een structureel compliancerisico. De eerste stap naar verbetering begint bij de juiste digitale tools — waaronder betrouwbare wachtwoordbeheerders en tweestapsverificatie — die toegangsbeheer structureel veiliger maken.

Gevolgen van ongeautoriseerde toegang en datalekken

Ongeautoriseerde toegang en datalekken kunnen verstrekkende gevolgen hebben: verstoorde bedrijfsprocessen, aanzienlijke herstelkosten en boetes van de Autoriteit Persoonsgegevens (AP). Reputatieschade is vaak minstens zo ingrijpend: klanten en partners verliezen vertrouwen. In een tijdperk waarin privacy voor consumenten een steeds grotere rol speelt, kan de impact van een datalek langdurig doorwerken en de continuïteit van de organisatie onder druk zetten.

Stel dat het account van een medewerker met uitgebreide toegangsrechten wordt gecompromitteerd. Ransomware kan zich dan razendsnel verspreiden en grote hoeveelheden data versleutelen. Ook bij uitdiensttreding kleven er risico’s: zonder nauwkeurig inzicht in iemands toegangsrechten blijven accounts actief of blijven verouderde rechten bestaan — wat misbruik mogelijk maakt. Een zwakke autorisatiestructuur vergroot bovendien het risico op interne fraude, zeker wanneer functiescheiding en bevoegdheden onvoldoende zijn geborgd. Goed toegangsbeheer is daarmee niet alleen een AVG-vereiste, maar een fundamentele beveiligingsmaatregel voor elke organisatie.

De impact van geautomatiseerd toegangsbeheer op AVG-compliance

Geautomatiseerd toegangsbeheer verandert fundamenteel hoe organisaties met AVG-compliance omgaan. In plaats van achteraf problemen oplossen via arbeidsintensief handwerk, kunt u preventief borgen wat wel en niet toelaatbaar is. Door processen te automatiseren daalt de kans op menselijke fouten en wordt beleid uniform toegepast in de gehele organisatie. Dat is van groot belang, want AVG-compliance is geen momentopname maar een continu veranderend proces. Geautomatiseerde systemen kunnen die veranderingen beter bijhouden, actueel inzicht bieden en sneller reageren op afwijkingen.

Een privacy management systeem kan bijvoorbeeld handmatige DPIA-overzichten in Excel vervangen. De compliancestatus is direct inzichtelijk, adviezen en acties zijn traceerbaar vastgelegd en vaste workflows zorgen ervoor dat begeleiding minder tijd kost en dat kennis niet verloren gaat bij personeelswisseling of uitval. Geautomatiseerd toegangsbeheer is daarmee een logische en toekomstbestendige investering voor organisaties die AVG-gereedheid serieus nemen.

Hoe waarborgt geautomatiseerd toegangsbeheer datalekpreventie?

Een direct voordeel van geautomatiseerd toegangsbeheer is de preventieve werking bij datalekken. Door het need-to-know-principe geautomatiseerd toe te passen, krijgen uitsluitend medewerkers die het aantoonbaar nodig hebben toegang tot gevoelige persoonsgegevens. Wordt een account toch misbruikt, dan is de schade beperkt door de ingebouwde toegangsrestricties.

Veel Identity & Access Management (IAM)-systemen beschikken ook over monitoringfunctionaliteit die verdachte activiteiten kan signaleren, zoals herhaalde mislukte inlogpogingen of pogingen om data te kopiëren naar niet-geautoriseerde opslaglocaties. In sommige gevallen kan het systeem dergelijke acties direct blokkeren. Gecombineerd met aanvullende beveiligingsmaatregelen — zoals firewalls, sterke authenticatie en encryptie — ontstaat een robuuste verdediging tegen zowel interne als externe dreigingen. Tevens faciliteert dit de toepassing van privacy-by-design: privacybescherming wordt dan al meegenomen bij de inrichting van systemen en processen, niet achteraf toegevoegd.

Welke rol speelt toegangsbeheer bij het beperken van persoonsgegevensrisico’s?

Toegangsbeheer is een fundamentele maatregel om risico’s rondom persoonsgegevens te beheersen, omdat het bepaalt welke medewerkers gevoelige informatie kunnen inzien of muteren. Zonder een heldere autorisatiestructuur kunnen medewerkers per ongeluk vertrouwelijke gegevens bekijken, wijzigen of verwijderen — een risico voor zowel datalekken als datakwaliteit en -betrouwbaarheid.

Door autorisatierechten te koppelen aan rollen en functies — in plaats van aan individuele personen — beperkt u de kans op te brede toegang aanzienlijk. Dit sluit aan bij het AVG-beginsel van dataminimalisatie: u verwerkt en gebruikt niet meer data dan strikt noodzakelijk. Goed toegangsbeheer zorgt ervoor dat dit niet alleen op papier staat, maar daadwerkelijk in de IT-omgeving wordt afgedwongen. Het ondersteunt daarnaast een helder privacy- en ICT-gebruiksbeleid, zodat medewerkers precies weten wat wel en niet is toegestaan met persoonsgegevens.

Voordelen van geautomatiseerde autorisatiematrices en gebruikersrollen

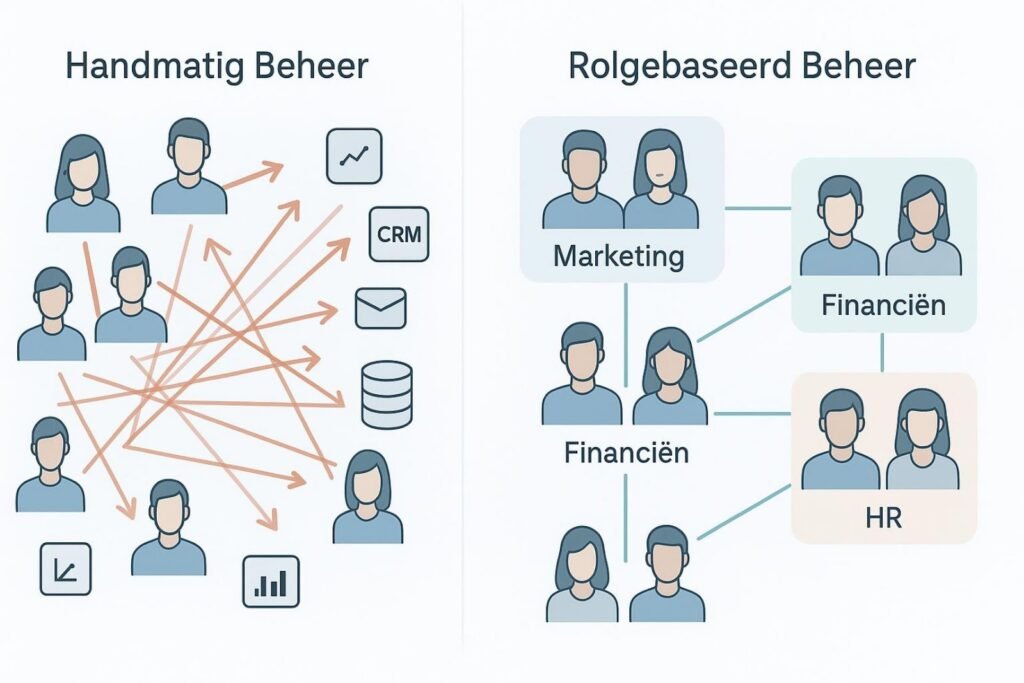

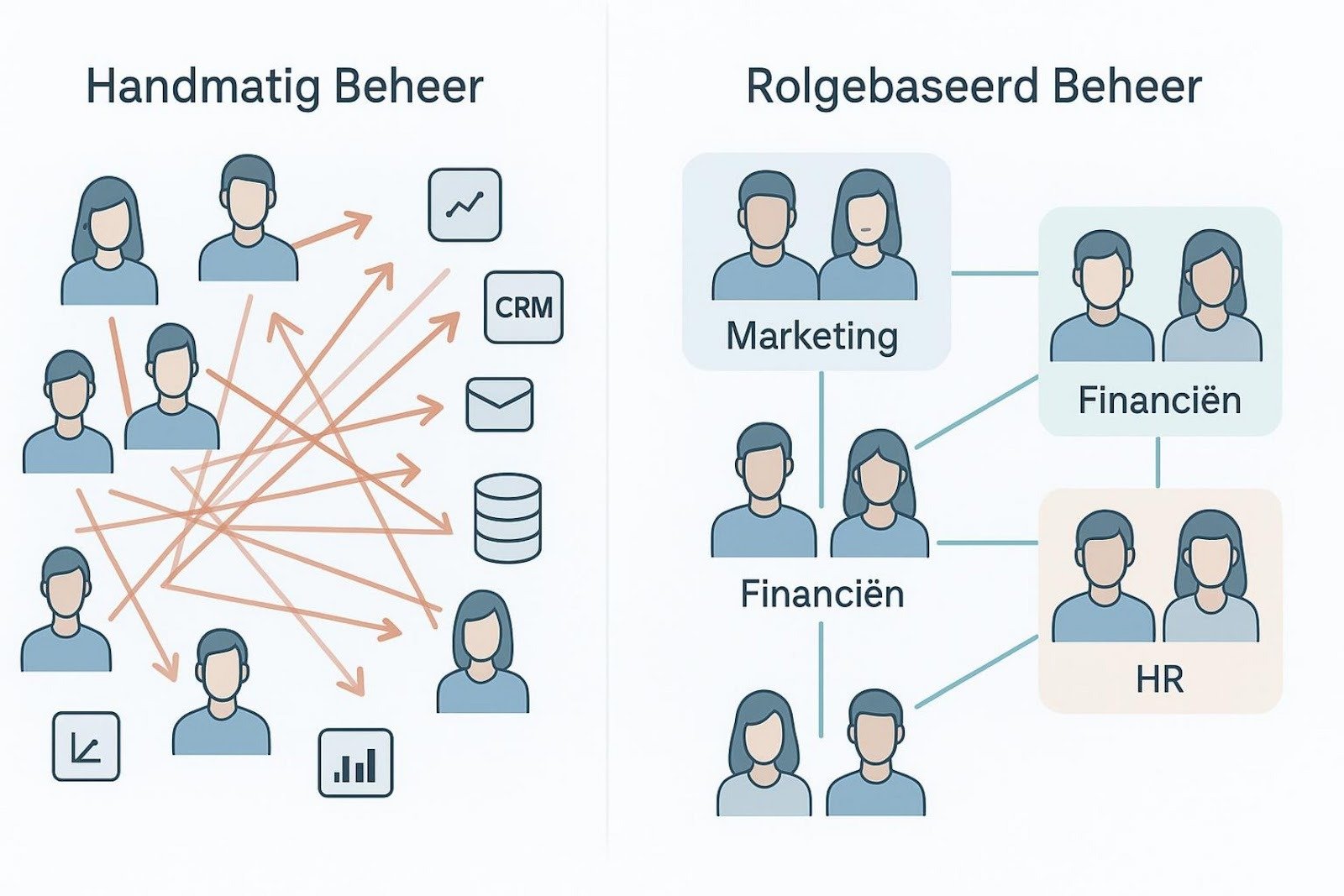

Een autorisatiematrix is een gestructureerd overzicht waarin is vastgelegd wie — of welke rol — toegang heeft tot welke applicaties en informatie, en met welke rechten (lezen, wijzigen, verwijderen). Voor kleine organisaties kan een spreadsheet als startpunt dienen, maar naarmate het aantal medewerkers, systemen en databronnen toeneemt, wordt dit snel onoverzichtelijk en foutgevoelig. Handmatig rechten toekennen en controleren vergt dan onevenredig veel tijd en leidt regelmatig tot inconsistenties en complianceproblemen.

Een robuustere aanpak is rolgebaseerde toegangscontrole (Role-Based Access Control, RBAC). Rechten worden dan gekoppeld aan functies, zoals ‘HR-adviseur’ of ‘Financieel medewerker’. Medewerkers krijgen één of meerdere rollen toegewezen en daarmee automatisch de bijbehorende toegangsrechten. Bij een functiewijziging wordt de rol aangepast en worden de rechten automatisch bijgewerkt. Dit levert meer overzicht, consistente beleidstoepassing en betere beheersbaarheid op. Het dwingt organisaties bovendien om bewust na te denken over welke rechten daadwerkelijk bij een rol horen, en voorkomt dat uitzonderingen geleidelijk de norm worden. Hoewel RBAC voor uitzonderingssituaties soms minder flexibel is, levert het een netter en beter controleerbaar autorisatiemodel op — en dat is essentieel voor blijvende AVG-compliance.

Kritieke vereisten en functies van geautomatiseerd toegangsbeheer onder de AVG

De AVG legt de verantwoordelijkheid voor de bescherming van persoonsgegevens uitdrukkelijk bij de verwerkingsverantwoordelijke organisatie. Dit omvat de plicht om aantoonbaar compliant te zijn — ook wel de accountability-verplichting. Toegangsbeheer moet daarom niet alleen functioneel correct zijn, maar ook in staat zijn vast te leggen wat er gebeurt, wanneer en waarom. Het gaat dan ook niet uitsluitend om het instellen van rechten, maar om een doorlopende cyclus van monitoren, rapporteren en bijsturen, ondersteund door krachtige geautomatiseerde functies.

Voor de meeste organisaties is een geautomatiseerd IAM-systeem dan ook geen luxe, maar een noodzakelijke investering. Het helpt om verder te gaan dan het minimum en privacybescherming structureel in te bedden in de IT-omgeving — waardoor privacybeheer geen losstaande administratieve last blijft, maar een integraal onderdeel van de bedrijfsvoering wordt.

Logging, monitoring en rapportage als AVG-instrumenten

Drie cruciale functies binnen geautomatiseerd toegangsbeheer voor de AVG zijn logging, monitoring en rapportage. Logging houdt in dat relevante activiteiten worden vastgelegd: inlogpogingen, toegang tot bestanden en wijzigingen in autorisatierechten. Zo ontstaat een audit trail die essentieel is voor accountability en die bij incidenten snel inzicht biedt in wat er is gebeurd en wie daarbij betrokken was.

Monitoring gaat een stap verder: het systeem analyseert doorlopend loggegevens op afwijkingen, zoals herhaalde mislukte aanmeldingen of ongebruikelijke toegangspatronen, zodat tijdig kan worden ingegrepen voordat een incident escaleert. Rapportages vertalen deze gegevens naar dashboards en managementoverzichten — waardevol voor interne audits, voor de Functionaris Gegevensbescherming (FG) en als bewijslast richting de Autoriteit Persoonsgegevens. Deze functies zijn onmisbaar om de effectiviteit van toegangsbeheer aan te tonen en verbeterpunten te identificeren. Hoe tools zoals SIEM-systemen hierbij in de praktijk werken, legt dit artikel over het voorkomen van datalekken helder uit.

Handmatig versus geautomatiseerd toegangsbeheer: de belangrijkste verschillen

Het verschil tussen handmatig en geautomatiseerd toegangsbeheer is aanzienlijk. Bij handmatig beheer zijn autorisaties doorgaans vastgelegd in spreadsheets. Updates verlopen via losse e-mails en documenten en moeten met de hand worden verwerkt — tijdrovend, repetitief en foutgevoelig. Overzichten verouderen snel, rechten worden niet tijdig ingetrokken en actueel inzicht in wie toegang heeft tot welke gegevens ontbreekt. Dit creëert een vals gevoel van veiligheid en maakt uniforme beleidshandhaving praktisch onhaalbaar.

Geautomatiseerd toegangsbeheer is wezenlijk anders: rechtenbeheer wordt centraal geregeld, gestandaardiseerd en voor een groot deel geautomatiseerd. Bij wijzigingen in rollen of functies worden rechten automatisch aangepast. Periodieke controles verlopen sneller en betrouwbaarder. In een tijd waarin organisaties voortdurend veranderen en wetgeving zoals de Digital Services Act (DSA) aanvullende eisen stelt aan gegevensverwerking, biedt geautomatiseerd beheer de flexibiliteit en compliance-robuustheid die handmatige processen niet kunnen bieden.

De rol van de Functionaris Gegevensbescherming bij toegangsbeheer

De Functionaris Gegevensbescherming (FG) vervult een centrale rol bij AVG-compliance en beoordeelt ook kritisch de inrichting van toegangsbeheer. De FG voert doorgaans zelf geen autorisatiebeheer uit — dit zou een belangenconflict kunnen opleveren. De toegevoegde waarde van de FG zit primair in toezicht en advies. De FG moet onafhankelijk kunnen opereren, zoals de Autoriteit Persoonsgegevens ook benadrukt. Het doel is dat de organisatie niet alleen op papier aan de wet voldoet, maar ook in de dagelijkse praktijk.

De FG beoordeelt de kracht en effectiviteit van de getroffen maatregelen. Dit vereist niet alleen kennis van de juridische kaders, maar ook diepgaand begrip van informatiebeveiliging en IT-architectuur. Alleen dan kan de FG gedegen adviseren over risico’s en verbetermogelijkheden in toegangsbeheer.

Taken van de FG bij toezicht op toegangsbeheer

De taken van de FG rondom toegangsbeheer zijn breed en primair toezichthoudend van aard. De FG beoordeelt of het autorisatiemodel aansluit op de risicoklasse van de verwerkte persoonsgegevens en op de processen van de organisatie. Daarbij wordt kritisch getoetst of het need-to-know-principe daadwerkelijk wordt nageleefd: is toegang werkelijk beperkt tot wat functioneel noodzakelijk is?

De FG controleert tevens of rollen logisch zijn opgebouwd, of er periodieke toegangsreviews plaatsvinden en of rechten actueel en passend worden gehouden. Afwijkingen van het autorisatiebeleid dienen deugdelijk te worden gemotiveerd en gedocumenteerd. Bij datalekken of beveiligingsincidenten onderzoekt de FG of te ruime autorisatierechten een rol hebben gespeeld en rapporteert hierover aan het bestuur met concrete aanbevelingen. Ook bij audits en DPIA’s vormt rechtenbeheer een essentieel toetsingsonderwerp: zijn de maatregelen toereikend en proportioneel? Een goed onderhouden autorisatiematrix is daarbij een praktisch instrument waarmee de FG structureel toezicht kan houden op AVG-naleving en kan bijdragen aan effectief risicobeheer.

Best practices voor het implementeren van geautomatiseerd toegangsbeheer

Het implementeren van geautomatiseerd toegangsbeheer is meer dan het aanschaffen van software. Het vraagt om een integrale aanpak waarbij techniek, processen en mensen samenkomen. Het doel is niet uitsluitend AVG-compliance, maar het opzetten van een duurzaam systeem dat de organisatie beschermt tegen toekomstige risico’s en meegroeit met veranderingen. Dit vereist gedegen planning, zorgvuldige uitvoering, integratie met de bestaande IT-omgeving en een vaste evaluatiecyclus.

Privacy- en technologiewetgeving veranderen snel. Het verdient daarom de voorkeur te kiezen voor flexibele en schaalbare oplossingen. Een “instellen en vergeten”-aanpak is ontoereikend. Effectiever is een werkwijze van continu verbeteren, waarbij toegangsbeheer wordt beschouwd als een permanent aandachtspunt — niet als een afgerond project. Dit vraagt om commitment van het management, organisatiebrede betrokkenheid en gerichte investering in de juiste middelen en competenties.

Stappenplan voor integratie met bestaande IT-systemen

Integratie begint met een grondige analyse van de huidige IT-omgeving en gegevensstromen. Welke applicaties verwerken persoonsgegevens? Waar zijn die gegevens opgeslagen? En wie heeft op dit moment toegang? Op basis van deze inventarisatie stelt u een privacy- en ICT-gebruiksbeleid op dat richting geeft aan de nieuwe inrichting. Technische maatregelen zoals firewalls, sterke authenticatie en encryptie worden geïmplementeerd of verbeterd, conform het privacy-by-design-principe.

Vervolgens kiest u een privacy management systeem dat aansluit op de omvang en behoeften van de organisatie. Het systeem moet centrale beheermodules omvatten voor datatypes, systemen, rollen, risico’s en maatregelen. Leg vast hoe autorisaties worden aangepast bij in-, door- en uitstroom van medewerkers en wie bevoegd is extra rechten goed te keuren. Procesworkshops met domeinexperts helpen om uitzonderingen en operationele details boven water te krijgen, zodat u een volledig en correct verwerkingsregister kunt opstellen.

Periodieke beoordeling en actualisering van toegangsrechten

Een geautomatiseerde autorisatiematrix is alleen waardevol als zij actueel is. Regelmatige beoordeling en aanpassing van toegangsrechten is dan ook een onmisbare best practice. Plan minimaal jaarlijks een grondige autorisatiereview: vergelijk de vastgelegde rechten met de actuele systeeminstellingen en stel de inhoudelijke vraag of die rechten nog noodzakelijk en passend zijn. Dit sluit direct aan op het AVG-beginsel van dataminimalisatie: toegang mag nooit ruimer zijn dan functioneel vereist.

Naast de jaarlijkse review dienen rechten direct te worden aangepast bij significante wijzigingen, zoals indiensttreding, uitdiensttreding of functiewijziging. Leidinggevenden spelen hierin een cruciale rol: zij bevestigen periodiek of de toegangsrechten van hun teamleden nog aansluiten op de actuele functie-inhoud. Door deze vaste beheerscyclus, ondersteund met geautomatiseerde workflows, blijft de organisatie wendbaar én AVG-compliant. Zo voorkomt u dat te ruime rechten zich ongemerkt opstapelen en een structurele zwakke plek in uw beveiligingsmodel vormen.

Veelgestelde vragen over AVG-gereedheid en geautomatiseerd toegangsbeheer

De invoering van de AVG heeft bij organisaties van uiteenlopende omvang en sector tal van vragen opgeroepen. De balans tussen wettelijke verplichtingen en operationele haalbaarheid is een terugkerend thema. Geautomatiseerd toegangsbeheer wordt steeds vaker gezien als een doeltreffende oplossing, maar er bestaan ook misverstanden over de noodzaak ervan en de juiste implementatieaanpak. Hieronder vindt u antwoorden op de meestgestelde vragen.

De AVG is geen statisch document; het is levende wetgeving die in de praktijk moet worden toegepast. Interpretaties en aanbevolen werkwijzen kunnen evolueren. Blijf daarom op de hoogte van nieuwe ontwikkelingen en richtlijnen van toezichthouders, in het bijzonder de Autoriteit Persoonsgegevens.

Is geautomatiseerd toegangsbeheer verplicht onder de AVG?

De AVG schrijft niet letterlijk voor dat u een “geautomatiseerd toegangsbeheersysteem” of een specifieke “autorisatiematrix” moet hanteren. Artikel 32 AVG verplicht organisaties echter wel passende technische en organisatorische maatregelen te treffen ter beveiliging van persoonsgegevens. Hieronder vallen maatregelen ter waarborging van vertrouwelijkheid, integriteit, beschikbaarheid en veerkracht van verwerkingssystemen en -diensten, alsmede het vermogen om de beschikbaarheid van en toegang tot persoonsgegevens tijdig te herstellen bij een fysiek of technisch incident.

In de praktijk is geautomatiseerd toegangsbeheer de meest logische en aantoonbare invulling van deze algemene verplichtingen, zeker voor middelgrote en grote organisaties met een uitgebreide IT-omgeving. Handmatig rechtenbeheer wordt bij toenemende complexiteit onbeheersbaar en foutgevoelig, waardoor het risico op datalekken en complianceproblemen sterk toeneemt. Geautomatiseerd toegangsbeheer is dus weliswaar niet expliciet wettelijk voorgeschreven, maar is in de praktijk vaak feitelijk noodzakelijk voor een robuuste en efficiënte AVG-compliance.

Hoe meet u de effectiviteit van toegangsbeheer in het kader van AVG-compliance?

De effectiviteit van toegangsbeheer meet u in de eerste plaats via periodieke autorisatiereviews — minimaal jaarlijks. Daarin vergelijkt u de vastgelegde rechten met de actuele systeeminstellingen en beoordeelt u of die rechten nog noodzakelijk en proportioneel zijn in het licht van dataminimalisatie. Leg uitkomsten, afwijkingen en de genomen herstelacties altijd schriftelijk vast.

Aanvullend bieden logging, monitoring en rapportages uit geautomatiseerde IAM-systemen waardevolle meetgegevens. Door loganalyse kunt u inzichtelijk maken wie wanneer toegang had tot welke persoonsgegevens en kunt u verdachte activiteiten tijdig identificeren. Het aantal datalekken of beveiligingsincidenten dat herleidbaar is tot ontoereikend toegangsbeheer is een directe prestatie-indicator. De FG beoordeelt daarnaast onafhankelijk of het beleid aansluit op de risicoklasse van de verwerkte gegevens, of het need-to-know-principe daadwerkelijk wordt toegepast en of controles aantoonbaar worden uitgevoerd. Hoe overtuigender u deze punten met gedocumenteerd bewijs kunt onderbouwen, hoe sterker uw positie op het gebied van AVG-gereedheid.

Conclusie: AVG-gereedheid als strategisch voordeel

Volledig AVG-gereed zijn is een continu proces dat verder gaat dan het afvinken van een compliancechecklist. Het vraagt om blijvende inzet en doordachte investeringen in zowel technologie als in de manier waarop mensen werken. Geautomatiseerd toegangsbeheer legt de basis voor compliance, maar draagt tegelijkertijd bij aan efficiëntere processen en versterkt het vertrouwen van klanten en partners. Wie transparant is over de verwerking van persoonsgegevens en aantoonbaar kan maken dat die gegevens adequaat worden beschermd, positioneert zich als een betrouwbare en professionele organisatie.

Organisaties moeten ook anticiperen op voortdurend evoluerende regelgeving. De Digital Services Act (DSA), die sinds 17 februari 2024 van toepassing is op veel online platforms, introduceert onder meer strengere regels rondom profilering voor reclamedoeleinden — met name bij bijzondere persoonsgegevens en bij minderjarigen. Dergelijke ontwikkelingen onderstrepen de waarde van flexibele, geautomatiseerde systemen: zij stellen organisaties in staat snel te anticiperen op nieuwe vereisten. Een privacy-bewuste organisatiecultuur, ondersteund door gerichte training en de juiste technische infrastructuur, blijft daarin onmisbaar. Alleen zo kunt u niet alleen aan de AVG voldoen, maar ook een aantoonbaar concurrentievoordeel behalen door privacy en informatiebeveiliging als strategische troef in te zetten.

Comments are closed